Совсем не собирался писать на эту тему, но как говорится жизнь заставила…

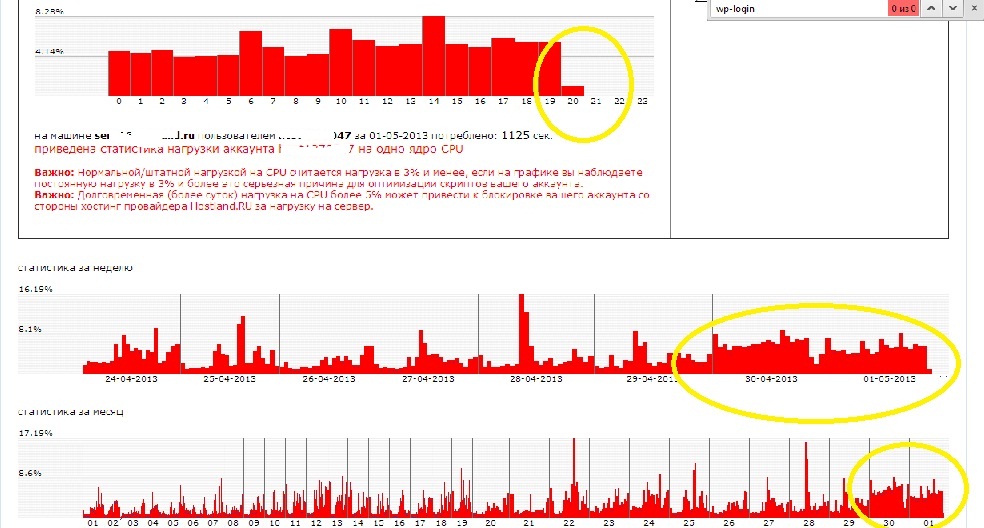

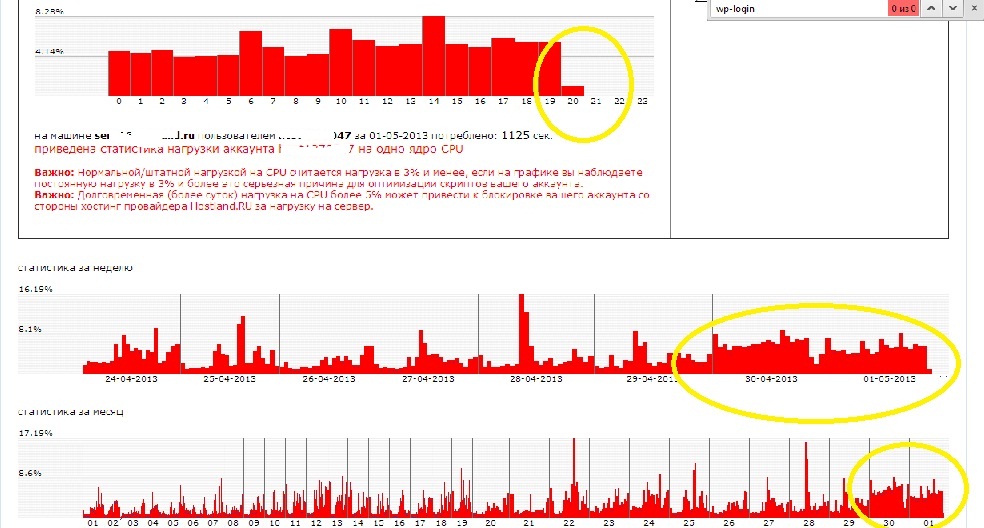

Вчера в админке своего хостинга увидел, что резко увеличилось использование процессорного времени моими сайтами. У меня их 4. Т.к. ничего глобального кроме написания статей я не делал, это показалось мне подозрительным. Написал в саппорт хостинга о проблеме. Они включили логирование всех сайтов, логи складывались в корень сайтов. На скрине видно, как выросла нагрузка на процессор, причем постоянно.

День понаблюдал и вот что увидел сегодня вечером. Три из четырех сайтов методично долбил бот и подбирал пароли, в логах это выглядело вот так (на примере одного сайта):

46.164.133.106 — — [01/May/2013:13:37:57 +0400] «POST /wp-login.php HTTP/1.0» 200 3493 «http://sayga12.ru/wp-login.php» «Opera/9.80 (Windows NT 6.1; U; ru) Presto/2.8.131 Version/11.10»

46.164.133.106 — — [01/May/2013:14:28:46 +0400] «POST /wp-login.php HTTP/1.0» 200 3493 «http://sayga12.ru/wp-login.php» «Opera/9.80 (Windows NT 6.1; U; ru) Presto/2.8.131 Version/11.10»

46.164.133.106 — — [01/May/2013:14:57:11 +0400] «POST /wp-login.php HTTP/1.0» 200 3493 «http://sayga12.ru/wp-login.php» «Opera/9.80 (Windows NT 6.1; U; ru) Presto/2.8.131 Version/11.10»

Долбили из США и Украины и России. Один сайт с периодичностью 10 секунд и подменой пароля, вот так:

188.225.35.67 — — [01/May/2013:20:56:29 +0400] «POST /wp-login.php HTTP/1.0» 403 155 «-» «gzxawm8oSrR zky V»

188.225.35.67 — — [01/May/2013:20:56:38 +0400] «POST /wp-login.php HTTP/1.0» 403 155 «-» «djBa6i WAMl»

188.225.35.67 — — [01/May/2013:20:56:47 +0400] «POST /wp-login.php HTTP/1.0» 403 155 «-» «x cKWafbGTsjL»

188.225.35.67 — — [01/May/2013:20:56:56 +0400] «POST /wp-login.php HTTP/1.0» 403 155 «-» «tLm0P VL6x»

На одном из сайтов стоял плагин Better WP Security, который был настроен и сам блокировал на 15 минут IP адрес хакера, присылая мне на почту уведомление. После изучения ситуации Данный плагин был поставлен на все сайты и жестко настроен по максимуму. Настроек там много, хоть и на английском — разобраться несложно. Все IP с которых шли запросы в админку были забанены навечно. Хостерам были высланы абузы по адресам, полученным с помощью сервиса Whois.

Как видно из графика в 20.00 после запуска плагина на всех сайтах — нагрузка на процессор упала вчетверо.

Отсюда рекомендации по защите от взлома вашего сайта на WP.

- Если хостер позволяет — смотрите нагрузку на процессор сервера.

- Если заметили, что сайт часто недоступен или стал медленно работать, возможно он попал под санкции хостера за перегрузку процессора, а это повод искать причину. Это могут быть как кривые скрипты на сайте, так и нагрузка из «внешки», как в моем случае.

- Не пренебрегайте плагинами защиты, либо ручной настройкой файлов сайта.

- Настройте автоматическое копирование БД сайта с отправкой к вам на почту, хотя бы раз в 5 дней. Да, у хостера тоже есть копии, но мало ли… На прошлом хостинге я ждал резервных копий 3 суток, и сайт лежал все это время.

- Просматривайте логи обращений к сайту с фильтром WP-login — сразу увидите кто и сколько раз пытался зайти в админку.

Вот, кажется, по быстрому и все, что хотел сказать.

P.S. К сожалению атаки на сайты не прекратились, IP адреса меняются и сейчас идет борьба плагина с злоумышленниками.

P.P.S. По прошествию 2 дней видно, что плагин работает, нагрузка на процессор снизилась до 1,5-2%, чего я и добивался. Попытки взлома прекратились.

Загрузка...